В городе прошла крупнейшая на Урале конференция в сфере информационных технологий и информационной безопасности — IT IS conf. В этом году программа включала доклады, круглые столы и штабные киберучения. В мероприятии приняло участие 350 человек — эксперты в сфере информационных технологий и безопасности со всей страны, руководители ИТ-компаний, главы профильных министерств и бизнес-структур.

«Наша конференция практически-ориентированная, мы не просто читаем лекции, мы хотим, чтобы реальные практики, которые борются с компьютерными инцидентами, рассказали о своей деятельности», — отметил генеральный директор Уральского центра систем безопасности (УЦСБ) Валентин Богданов.

Конференция была поделена на четыре крупных блока: пленарное заседание и панельная дискуссия «Новые информационные вызовы в текущей реальности»; круглые столы, посвященные импортозамещению и технологиям защиты в условиях кибервойны; секции по информационной технологии и безопасности; штабные киберучения.

Рост кибератак и тренд на импортозамещение

В ходе пленарного заседания и последующей дискуссии участники обсудили ключевые проблемы, связанные с ИТ-безопасностью в современных условиях. Эксперты обозначили проблему роста кибератак. По словам Валентина Богданова со ссылкой на исследование «Лаборатории Касперского», Россия столкнулась с беспрецедентной ситуацией, которой раньше не было, — количество кибератак увеличилось в 20 раз и сотрудники служб информационной безопасности ряда предприятий и структур на Урале перешли на круглосуточный режим работы.

Основная часть обсуждения была посвящена импортозамещению и связанным с ним проблемам. Эксперты отметили, что полностью отказаться от всего западного просто нельзя. В любом случае останутся международные языки программирования и технологии.

«Тренд на поддержку отечественных решений был всегда. Однако в процессе можно дойти до интересных высот. Например, разработчики используют Python, он придуман не российскими программистами. Надо расти, развиваться и повышать уровень доверия, — отмечает Богданов.

Участники дискуссии выразили уверенность, что импортозамещение необходимо и в ближайшее время мы увидим всплеск качественных отечественных разработок, которые могли бы удовлетворить бизнес и в функциональном плане, и в плане информационной безопасности.

Потенциал отечественного софта

Так, по словам учредителя ООО «Газинформсервис» Валерия Пустарнакова, в части средств информационной безопасности отечественные средства практически полностью замещают импортные, хотя могут уступать по функционалу, но не по качеству.

«Процесс перехода начался и он будет продолжаться. Но нет худа без добра. Это плюс для компаний-разработчиков отечественной продукции», — рассказал Пустарнаков.

С тем, что у России есть свои средства для отражения кибератак, согласен и эксперт по безопасности, автор блога «Бизнес без опасности» Алексей Лукацкий. По его мнению, несмотря на некоторое отставание от западной ИТ-отрасли, в РФ есть мощные средства борьбы с вредоносным кодом, защиты периметра и криптографические средства.

«Сейчас стоят задачи по развитию отечественных компаний. В России более 200 игроков рынка информационной безопасности. Минпромторг и Минцифры помогают им инвестициями, поддерживают сотрудников, поэтому есть шансы, что мы сможем развить отрасль ИТ и информационной безопасности. И если не полностью импортозаместиться, то по ключевым направлениям точно», — рассказал Алексей Лукацкий.

Способы защиты в условиях кибервойны

На круглых столах эксперты также обсудили две ключевые темы: защиту в условиях кибервойны и развитие ИТ-инфраструктуры в условиях санкций. Модераторами круглых столов выступили Алексей Лукацкий и основатель и генеральный директор Anti-Malware.ru Илья Шабанов.

Участники встречи, посвященной вопросам безопасности, разобрали способы защиты в условиях кибервойны. Эксперты рассказали, как не допустить утечки данных и защитить свои системы.

Во-первых, важно, чтобы за безопасность отвечал не только один человек и чтобы у него не было избыточных полномочий. С этим перекликается поручение президента Владимира Путина создать отделы ИТ-безопасности в каждом российском ведомстве.

Во-вторых, важно соблюдать даже самые очевидные меры безопасности, такие как установка антивируса, сегментация сети и т. д. Проще говоря, ИТ-гигиену.

В-третьих, вопрос защиты напрямую связан с непрерывностью бизнеса — это степень готовности компании продолжить выполнение важнейших процессов в случае возникновения экстренной ситуации или нарушения работы. Например, начальник отдела информационной безопасности «Аэропортов регионов» Дмитрий Сачков рассказал, что у них проводятся учения по проработке непрерывности бизнеса.

«Утечка данных — большой риск, который бьет по репутации. В компании мы считаем такое понятие как «недопустимое» и предпринимаем все, чтобы оно не произошло. Любая компания должна делать все, чтобы не допустить утечки», — отметил директор направления технических решений Positive Technologies Андрей Тархов.

Проблемы импортозависимости в ИТ

На круглом столе по импортозамещению в ИТ участие приняли представители промышленной отрасли. Так, начальник управления ИТ-сервисов и инфраструктуры дирекции по информационным технологиям «Уралкалия» Иван Буянов рассказал, что в марте компания разработала перечень, где представлено порядка 276 информационных систем, которые предприятие при полном «железном занавесе» будет вынуждено замещать и заменять. «Достаточно много информационных систем у нас на предприятии уже отечественного производства. Но на самом деле, к сожалению, даже далеко не половина», — рассказал Буянов.

В числе других проблем, которые перечислили участники встречи: нехватка «железа», кадров, необходимость переобучать персонал работать на новых системах и т. д.

«Импортонезависимость в ИТ, наверное, сейчас наиболее проблемный элемент. У нас есть отдельные оазисы благополучия, где что-то можно заменить с импортного на отечественное и это будет работать. И если государственные компании, которые переходят на отечественное ПО с 2015 года, опасений не вызывают, то с частным бизнесом сложнее. Если ты переходишь на неконкурентные технологии, у тебя растут хосты, идет удорожание продуктов, а в конечном итоге расходы несет конечный заказчик», — резюмировал генеральный директор Anti-Malware.ru Илья Шабанов.

По словам Шабанова, есть два варианта развития событий: полностью мигрировать на отечественный софт, даже с риском нести дополнительные издержки, либо ждать, когда появятся обходные пути и можно будет работать с проверенным импортом. Как сложится ситуация — покажет время.

От теории к практике

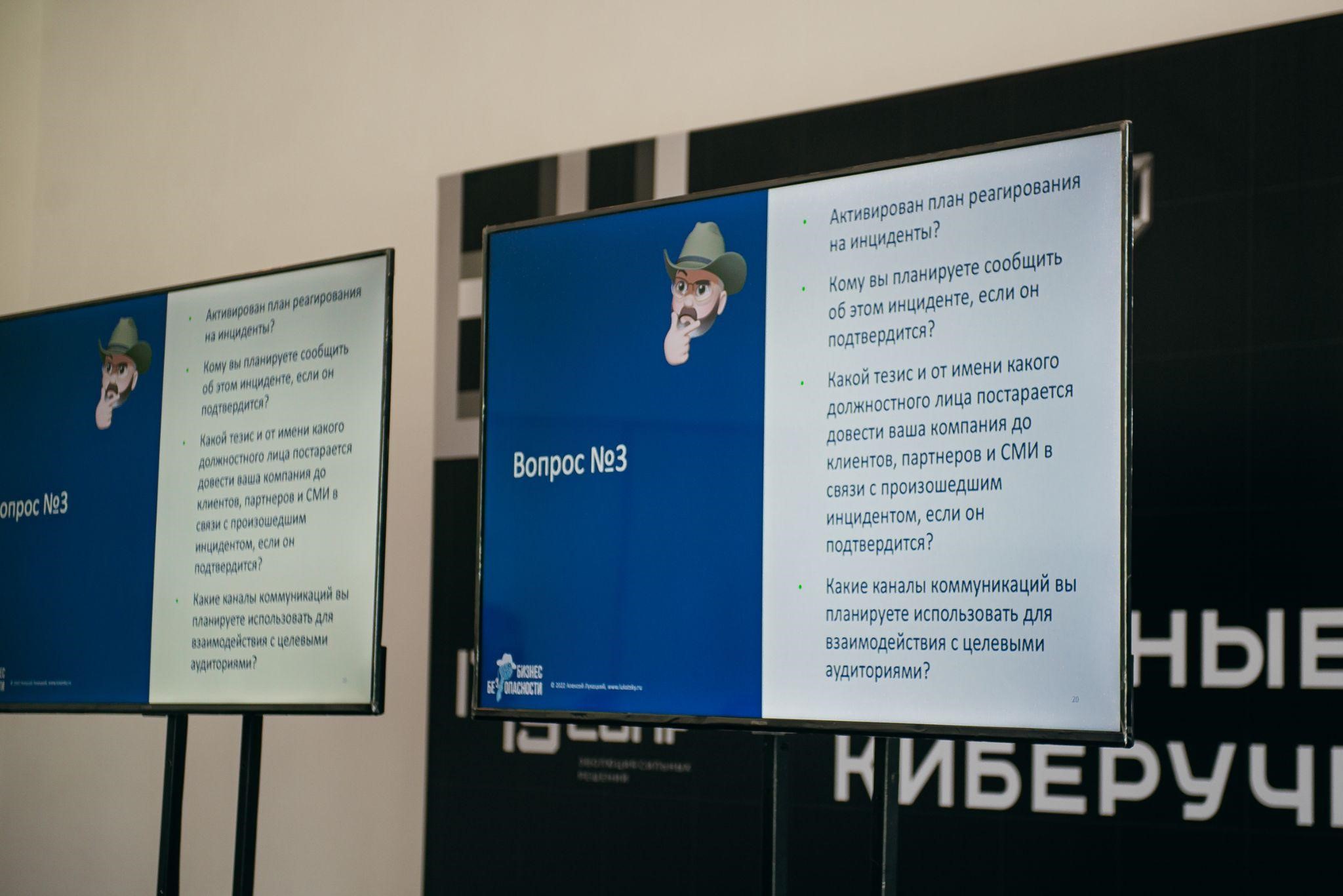

В заключительной части мероприятия состоялись штабные киберучения, где члены профессионального сообщества смогли на практике апробировать полученные знания.

«Штабные киберучения — это не тренинги, а проверка того, что вы знаете. Здесь не бывает правильных и неправильных ответов. Задача киберучений — проверить, насколько вы готовы к встрече с реальной ситуацией. Это нужно для того, чтобы завтра, вернувшись на работу после разбора кейсов, вы знали, что делать. Задача — в реальной жизни уменьшить ущерб от инцидента, если он произойдет», — пояснил ведущий Алексей Лукацкий.

В течение почти двух часов участники киберучений разбирали 14 кейсов, которые были взяты из реальной жизни. Например, что делать, если публичная личность в Twitter сообщила о взломе аккаунта компании или в Telegram вам прислали сообщение об утечке информации из вашей компании и предлагают не выносить эту информацию в СМИ за небольшую сумму. Результаты команд оценивали по полноте, скорости ответа и командной работе.

«На самом деле было интересно. Даже я не все ответы ожидал услышать. Это хорошо, приятно, имеет эффект мозгового штурма. Эти разборы вы потом сможете применить на практике, если возникнет угроза, и тогда подобные инциденты уже никогда не станут неожиданностью», — подвел итог встречи заместитель генерального директора УЦСБ по научно-технической работе Николай Домуховский.